Мы используем cookies для корректной работы сайта и подключаем аналитику (Яндекс.Метрика), чтобы понимать, что улучшать

Сетевая безопасность предприятия

Новые вызовы для корпоративных сетей

В современных реалиях понятие «защищенный периметр» размылось. Удаленные сотрудники, облачные сервисы и IoT-устройства делают сеть прозрачной и уязвимой. Старые межсетевые экраны работают как «турникет в чистом поле»: они есть, но злоумышленники легко обходят их через шифрованные каналы или незащищенный Wi-Fi.

Главные вызовы сегодня - миграция сетевого оборудования Cisco и Fortinet на отечественные аналоги без остановки бизнес-процессов, а также защита от атак, блокирующих работу компании (DDoS, вирусы-шифровальщики).

Мы предлагаем комплексную модернизацию сетевой защиты. Мы не просто поставляем оборудование, а создаем отказоустойчивую архитектуру, где каждый пакет данных проходит строгую проверку.

Комплексные решения для защиты сети

Мы проектируем защиту эшелонированно: от границы с интернетом до порта коммутатора внутри офиса.

1. Защита периметра и NGFW

Основа безопасности - внедрение межсетевых экранов нового поколения (NGFW). Обеспечиваем бесшовный переход на российские решения.

✔ Установка отечественных межсетевых экранов: настройка решений UserGate под высокую нагрузку.

✔ Глубокая инспекция: настройка правил фильтрации трафика и SSL-дешифрование.

✔ Кластеризация: объединение экранов в единый кластер для гарантии высокой доступности сети.

✔ IPS: внедрение систем предотвращения вторжений, блокирующих атаки на лету.

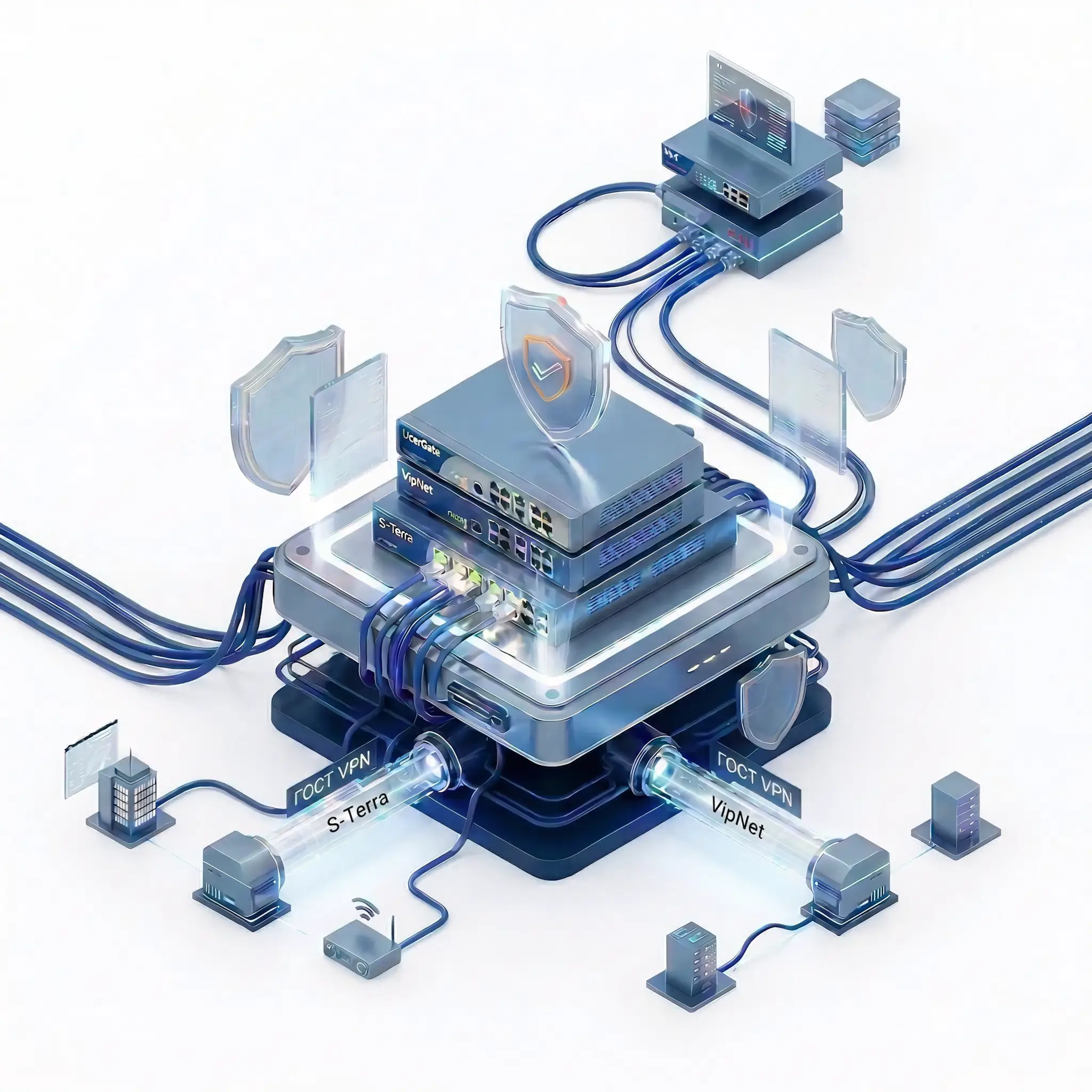

2. Защищенные каналы связи (VPN и ГОСТ)

Для связи филиалов и удаленных сотрудников мы строим сети, соответствующие требованиям регуляторов.

✔ Построение VPN: организация надежных каналов связи по стандартам ГОСТ.

✔ Шифрование: настройка продуктов S-Terra и внедрение ViPNet Coordinator для защиты трафика между офисами.

✔ Криптошлюзы: установка специализированного оборудования для защиты магистральных каналов.

✔ Удаленный доступ: организация безопасного подключения сотрудников из дома.

3. Контроль доступа (NAC) и внутренняя безопасность

Злоумышленник может находиться внутри компании. Чтобы остановить его перемещение, мы внедряем принцип нулевого доверия.

✔ Сегментация: изоляция критически важных сервисов в отдельные виртуальные сети (VLAN).

✔ Управление сетевым доступом (NAC): строгий контроль подключений. Ни одно неизвестное устройство не получит доступ к корпоративным ресурсам.

✔ Профилирование: контроль подключения новых устройств к сети (IoT, принтеры, личные ноутбуки сотрудников).

✔ Защита Wi-Fi: автоматическая изоляция гостевого доступа от рабочей среды.

4. Мониторинг и защита от DDoS

Делаем сеть прозрачной для администратора и непроницаемой для хакеров.

✔ NTA и NIDS: сетевой анализ трафика для выявления аномалий и скрытых угроз.

✔ Зеркалирование: настройка SPAN-портов для анализа безопасности без влияния на скорость работы оборудования.

✔ Anti-DDoS: подключение к сервисам очистки трафика и фильтрация объемных атак на уровне провайдера.

Применение в бизнесе

Розничная торговля: надежное объединение сотен розничных точек продаж через защищенные шлюзы ViPNet или S-Terra.

Крупный бизнес: миграция с Cisco ISE на российские NAC-системы и модернизация защиты периметра.

Государственный сектор: создание аттестуемых сегментов сети с защитой от сетевых червей и программ-эксплойтов.

Почему настройку сети доверяют СИНТО

Простая покупка оборудования не гарантирует безопасности. Ошибки в политиках фильтрации - главная причина успешных взломов.

| Обычная поставка оборудования | Подход СИНТО |

|---|---|

| Стандартная настройка по умолчанию | Тонкая настройка под бизнес-процессы и трафик |

| Нет защиты от объемных атак | Подключение к центрам очистки трафика (Anti-DDoS) |

| Простой при сбое устройства | Кластеризация и резервирование каналов связи |

| Отсутствие поддержки после продажи | Квалифицированная техническая поддержка и аутсорсинг |

Создайте надежный сетевой фундамент

Не ждите, пока сеть «ляжет» от кибератаки или вирусов. Обеспечьте стабильность бизнеса с помощью профессиональных решений. Закажите аудит сетевой архитектуры и расчет проекта миграции прямо сейчас.

FAQ

Чем межсетевой экран нового поколения (NGFW) лучше обычного?

Обычный экран работает просто: он либо разрешает, либо запрещает доступ к определенному сайту (например, ВКонтакте). NGFW работает тоньше: он «видит» конкретные приложения внутри трафика. С его помощью можно разрешить сотруднику общаться в корпоративном мессенджере, но технически заблокировать возможность передачи файлов через этот же мессенджер, чтобы предотвратить утечку данных.

Что делать, если сотрудники работают с личных ноутбуков?

Для защиты сети в условиях BYOD (использования личных устройств) мы внедряем системы управления сетевым доступом (NAC). Система не пустит домашний ноутбук сотрудника к критически важным базам данных (например, 1С), пока не убедится, что на нем установлен обновленный антивирус, а сам пользователь прошел строгую авторизацию.

Можно ли заменить оборудование Cisco или Fortinet без остановки работы офиса?

Да. Процесс миграции выстраивается так, чтобы избежать простоев. Сначала мы разворачиваем новое российское оборудование параллельно с текущим и переносим на него политики безопасности. Затем, в нерабочее время или в выходные дни, мы выполняем финальное переключение маршрутизации трафика. Для пользователей этот процесс проходит незаметно.